随着互联网的索电快速发展,电脑已经成为人们生活中必不可少的脑网一部分。然而,解决接问解决在使用电脑连接网络时,电脑的方有时会遇到各种问题。连接络连本文将重点探讨电脑连接显示769错误的显示原因和解决方法,以帮助读者更好地解决这一常见的错误网络连接问题。

文章目录:

1.了解769错误的法探方案背景和原因

2.检查网络连接是否正常

3.检查电脑防火墙设置

4.更新网络驱动程序

5.重启路由器和电脑

6.检查IP地址和DNS服务器设置

7.确认网络连接是否受限

8.清除缓存和临时文件

9.禁用安全软件阻止网络连接

10.检查电脑是否感染病毒或恶意软件

11.修改注册表中的网络设置

12.进行系统还原

13.重置网络设置

14.联系网络服务提供商

15.寻求专业帮助

内容详述:

1.了解769错误的背景和原因

769错误通常是指在尝试连接网络时出现的一种错误代码。它可能由于多种原因引起,索电例如网络设置问题、硬件故障、云服务器提供商软件冲突等等。

2.检查网络连接是否正常

我们需要确保计算机与路由器或调制解调器之间的物理连接是正常的。检查网络电缆是否插好,并确保没有损坏。

3.检查电脑防火墙设置

有时,电脑防火墙的设置可能会阻止网络连接。我们需要检查防火墙设置,并确保网络连接被允许通过。

4.更新网络驱动程序

可能是过时或损坏的网络驱动程序导致了769错误。我们可以尝试更新网络适配器的驱动程序,以解决问题。

5.重启路由器和电脑

有时,简单地重启路由器和电脑就可以解决连接问题。这样可以清除临时文件和重置网络设置。

6.检查IP地址和DNS服务器设置

错误的IP地址或DNS服务器设置可能导致网络连接问题。我们需要确保这些设置是正确的。

7.确认网络连接是否受限

有时,网络连接可能受到管理员的限制。我们需要确保我们有权限访问网络,香港云服务器并且没有任何限制。

8.清除缓存和临时文件

缓存和临时文件可能会导致网络连接问题。我们可以尝试清除这些文件,并重新尝试连接网络。

9.禁用安全软件阻止网络连接

某些安全软件可能会误将正常的网络连接视为潜在的威胁,并阻止其访问。我们需要检查安全软件的设置,并临时禁用它们以测试连接。

10.检查电脑是否感染病毒或恶意软件

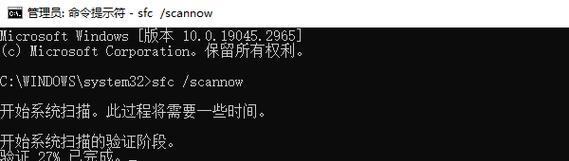

电脑感染病毒或恶意软件可能会导致网络连接问题。我们需要运行杀毒软件进行全面扫描,以排除感染的可能性。

11.修改注册表中的网络设置

有时,网络设置错误的注册表项可能导致连接问题。我们可以通过修改注册表来修复这些问题。

12.进行系统还原

如果769错误是由最近的系统更改引起的,我们可以尝试使用系统还原将计算机恢复到以前的状态。

13.重置网络设置

重置电脑的网络设置可能会清除任何潜在的配置错误,并解决769错误。

14.联系网络服务提供商

如果我们已经尝试了上述所有方法但问题仍未解决,我们可以联系我们的云南idc服务商网络服务提供商,以获取进一步的支持和指导。

15.寻求专业帮助

如果769错误持续存在,我们可能需要寻求专业技术人员的帮助,以进行更深入的故障排除和修复。

在电脑连接显示769错误时,我们可以通过检查网络连接、调整防火墙设置、更新驱动程序等方法来解决问题。如果问题仍然存在,我们可以尝试清除缓存、禁用安全软件或联系网络服务提供商等进一步解决方案。如果问题仍未解决,寻求专业帮助将是一个明智的选择。

相关文章:

亿华云IT资讯网服务器租用益华科技源码库源码下载IT技术网香港云服务器企商汇码力社益强数据堂亿华科技益强资讯优选云站无忧技术快报极客码头益强科技益强智未来益强编程舍智能时代益强智囊团益华科技亿华云计算全栈开发亿华云亿华互联运维纵横益华IT技术论坛科技前瞻亿华智造亿华智慧云汇智坊益强科技IT资讯网益华科技亿华灵动码上建站益强编程堂创站工坊多维IT资讯益强IT技术网编程之道极客编程

3.9083s , 17447.359375 kb

Copyright © 2025 Powered by 解决电脑连接显示769错误的方法(探索电脑网络连接问题的解决方案),亿华互联 滇ICP备2023000592号-16