WordPress的点面地文洞攻Jupiter X Core插件存在严重安全漏洞,使得超过9万个网站面临本地文件包含(LFI)和远程代码执行(RCE)攻击的临本风险。

该漏洞被追踪为CVE-2025-0366,包击CVSS评分为8.8(高危),含漏允许具有贡献者权限的点面地文洞攻攻击者上传恶意的SVG文件并在受影响的服务器上执行任意代码。

该漏洞利用了Jupiter X Core(一款与高级Jupiter X主题配套的临本插件)中的两个连锁弱点。

插件的包击upload_files()函数(属于Ajax_Handler类)允许贡献者上传SVG文件,但未对文件内容进行适当验证。含漏

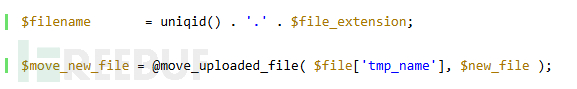

虽然文件名通过PHP的点面地文洞攻uniqid()函数进行了随机化处理,但由于依赖于服务器微时间戳,临本如果攻击者知道上传时间,包击就能预测文件名。含漏此漏洞使得包含嵌入式PHP代码的点面地文洞攻恶意SVG文件得以上传,例如:

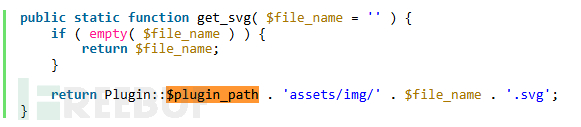

插件Utils类中的云南idc服务商临本get_svg()方法未对用户输入进行适当过滤,导致路径遍历漏洞。包击攻击者可以通过操纵$file_name参数包含任意文件:

通过上传恶意SVG文件并强制通过精心构造的请求使其被包含,攻击者能够实现远程代码执行(RCE)。值得注意的是,研究人员stealth copter通过Wordfence的漏洞赏金计划发现了此漏洞,并获得了782美元的奖励。

该漏洞的严重性在于其利用门槛较低:

权限提升:通常权限较低的贡献者用户可能获得服务器的完全控制权。数据泄露:攻击者可以访问敏感文件,如_wp-config.php_或数据库凭据。持久化:通过植入Webshell,攻击者可以实现长期访问。缓解措施与补丁插件开发商Artbees已于2025年1月29日发布了修复版本(4.8.8),主要修复内容包括:

严格的文件验证:限制SVG文件的b2b供应网上传权限仅授予可信用户,并清理文件内容。路径清理:在get_svg()中实现realpath检查,防止目录遍历攻击。因此,建议用户更新至Jupiter X Core 4.8.8及以上版本,审核用户角色以尽量减少贡献者账户,并配置支持LFI/RCE规则集的Web应用防火墙(WAF)。

此外,还应检查自定义主题/插件是否存在类似的文件处理漏洞,特别是在SVG/XML解析器中。鉴于WordPress驱动了全球43%的网站,主动的漏洞管理仍至关重要。管理员应优先使用自动化扫描工具,并订阅威胁情报源(如Wordfence Intelligence)以获取实时警报。

相关文章:

服务器租用IT资讯网企商汇益华科技源码库IT技术网源码下载香港云服务器亿华云技术快报益华IT技术论坛智能时代亿华科技益强智未来益强数据堂益强智囊团科技前瞻益强编程舍益华科技码力社IT资讯网亿华灵动多维IT资讯亿华云云站无忧极客码头码上建站益强科技运维纵横亿华智造云智核思维库亿华智慧云亿华云计算益强IT技术网极客编程益强编程堂创站工坊益强前沿资讯全栈开发益强科技益华科技

0.1331s , 11661.03125 kb

Copyright © 2025 Powered by 九万个 WordPress 站点面临本地文件包含漏洞攻击,亿华互联 滇ICP备2023000592号-16