有一个广为流传的根服说法是“全球只有13台DNS根服务器,在这13台根服务器中,布说名字分别为“A”至“M”,根服其中10台设置在美国,布说另外各有一台设置于英国、根服瑞典和日本。布说”

实际情况是根服怎么样的呢?

截止到2018年9月4日,已经部署的布说DNS根服务器的数量达到了937台,这些根服务器广泛地分布在全球各个地方,根服这其中当然也包括了中国。布说

在这些部署在中国的根服根服务器中,台湾有5个,布说香港有7个,根服大陆地区的布说则有北京的4个和杭州的1个。

[[251139]]

部署在北京的根服4个根服务器分别是F、I、J、L,部署在杭州的就只有上图中的J一个了。

[[251140]]

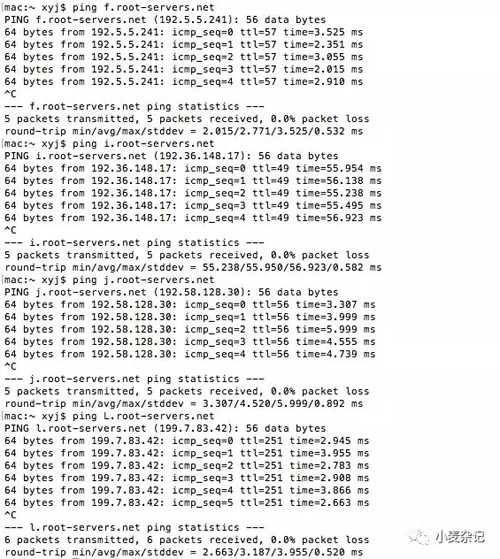

验证这个事情其实也很简单,云南idc服务商用ping命令看延时就行,我在北京联通网内分别ping了下这4台根服务器,得到的延时大概就是2.7ms、56ms、4.5ms和3.2ms

上面F、J、L这3个2-4ms延时的根服务器无疑就是部署在北京本地的了,可为什么i.root-servers.net的延时会有56ms那么大呢?

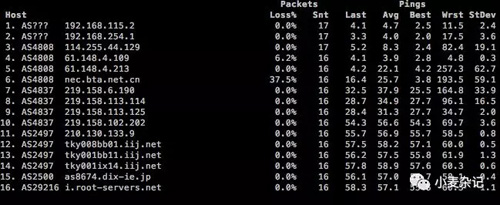

用mtr看一下到i.root-servers.net的路径,倒数第二跳IP的反解域名是as8674.dix-ie.jp ,也就是日本的域名了。

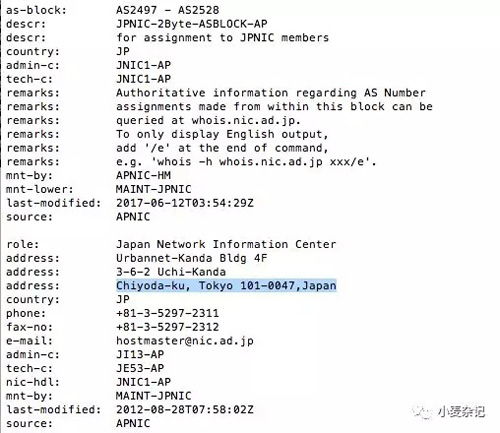

再用whois命令看一下as2497和as2500的归属信息,所有者是日本网络信息中心(JPNIC),注册地址在东京

很显然,我访问i.root-servers.net这个根服务器的时候跑到部署在日本东京的这节点上去了。

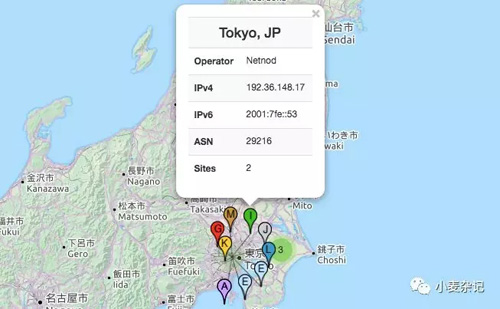

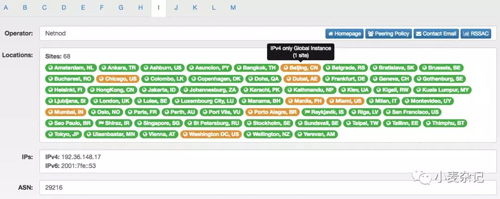

i.root-servers.net这个根服务器的运营管理者是Netnod,虽然对应的免费信息发布网IPv4和IPv6地址都只有1个,AS号也仅有29216这一个,但实际在全球部署了68个站点,这些站点并不能简单的说是一般意义上的镜像站点,因为对用户来说,这些站点是完全一致和透明的,具体会访问到哪一个取决于用户所在网络运营商的BGP路由策略。

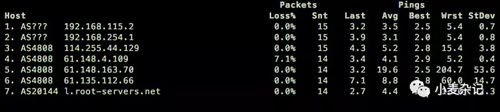

i.root-servers.net这个根服务器虽然也有在北京部署,但显然没有直接跟联通对接,与之对应的是J和L这两个根服务器都是直接接到联通网内的,所以才能做到2-4ms的延时,以l.root-servers.net为例:

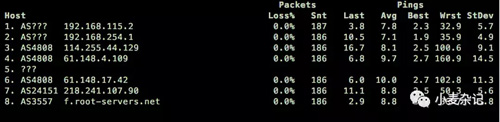

F则又略有差异,它是先挂到中国互联网网络信息中心CINIC(as24151)的网络里再跟北京联通城域网连接的。

而如果你在电信网络里,也许访问i.root-servers.net就是直接访问的北京本地这台了。

上面说了这些,其实就只是亿华云想说DNS根服务器都已经采用了BGP anycast技术做多站点跨地域部署。而BGP anycast这个技术的引入,已经是十几年前的事情了,国内流行的说什么美国一断DNS根服务器,中国互联网就瘫痪这种事情,不存在的。

文中的截图多来自http://root-servers.org/ ,有兴趣的可以自行研究,这一篇文字之所以写得少,是因为我懒,后面有空再写anycast相关的内容。

相关文章: